Úvod

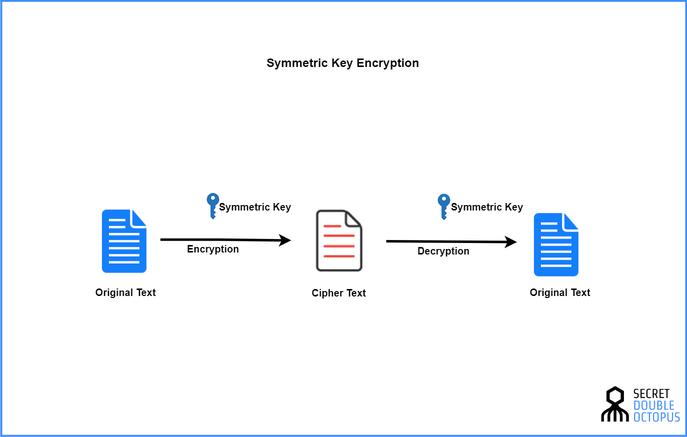

Heslo symetrického nebo tajného klíče se používá po tisíce let, což zahrnuje jakoukoli formu šifrování, kde se stejný klíč používá k šifrování a také k dešifrování. Text. Jedna z nejjednodušších forem je často označována jako heslo "Caesar" - Říká se, že jde o metodu juliuscaesar, jak skrýt zprávy - proces je jednoduchý, to znamená posunutí abecedy ve směru nebo obráceném směru. Příklad HAL / IBM uvedený v části 1 je tento formulář a jeho klíč označuje dešifrování písmene dopředu. V tomto normálním příkladu je dešifrovací klíč zrcadlovým obrazem šifrovacího klíče, nikoli jeho replikou, ale to nepoškozuje důvěrnou úroveň jako symetrický mechanismus.

Uspořádání

Varianty tohoto jednoduchého řešení se týkají použití libovolné setříděné abecedy, která má stejnou délku jako abeceda pro textovou zprávu. V tomto případě může být klíčem dlouhá sekvence skládající se z čísel, například: 5, 19, 1, 2, 11 ... označující, že A by mělo být mapováno na E, B je S, C je A, D je B , E je K, atd. - může být také velký počet originálních řešení, která obsahují písmena (předpoklady) jsou vybrána z věty konkrétního románu.

Takový systém je samozřejmě extrémně křehký a moderní systémy používají složitý algoritmus založený na obtížném matematickém problému, a proto bývají extrémně silné.

Proces asymetrické kryptografie má společný prvek a téměř nikdy se nejedná o sdílený soukromý klíč. Na rozdíl od nesymetrické kryptografie symetrické kryptosystémy obvykle potřebují sdílet klíče v omezené skupině a udržovat jejich důvěrnost. Pro člověka, který si prohlíží data zašifrovaná symetrickým heslem, pokud nemá přístup ke klíči pro zašifrovaná data, je zcela nemožné prohlížet zašifrovaná data. Pokud se takové tajemství dostane do rukou padoucha, okamžitě to zcela ohrozí bezpečnost dat zašifrovaných pomocí klíče. Proto obsah sdílený všemi systémy v této skupině pomocí tajného klíče představuje obtížnost správy klíčů, která bude podrobněji popsána v charakteristice skutečného problému (hned po této sérii).

Délka hesla

Obvykle zmíněný klíč má určitou bitovou délku, například 56 bitů nebo 128 bitů. Tyto délky jsou délkou hesla symetrického klíče a délka klíče alespoň soukromých prvků v hesle nesymetrického klíče je poměrně dlouhá. Kromě toho neexistuje žádná korelace mezi dvěma skupinami délek klíčů, pokud není pro daný systém dosaženo úrovně zabezpečení poskytované danou délkou klíče. Nicméně Philzimmermann, velmi efektivní a důležitý balíček - zakladatel s názvem "PRETTYGOODPRIVACY, PGP)", navrhuje 80bitové symetrické klíče, aktuálně z hlediska bezpečnosti a 1024bitové aproximace asymetrického klíče Chcete-li získat bezpečnost 128bitových symetrických klíčů, možná budete muset použít 3000bitový asymetrický klíč. Někteří lidé určitě budou některé z nich porovnávat, (nepochybně) nebo dokonce pokusy o námitky.

V každé konkrétní skupině je však délka použitého klíče obvykle důležitým faktorem při určování bezpečnosti. Navíc délka klíče není lineární, ale je zdvojnásobena pro každé přidání. Druhá druhá strana je čtyři, třikrát osm, čtyřikrát šestnáct a podle toho to zatlačte. GigaGroup poskytuje jednoduchou metaforu, která umožňuje vytvořit bazén tak, aby pojal všechny 56bitové kombinace kláves pro všechny možné 40bitové kombinace kláves a pojal všechny možné 128bitové kombinace kláves Hlasitost bude zhruba ekvivalentní objemu Země. 128bitová hodnota reprezentovaná desítkovou soustavou je pravděpodobně 340 následovaná 36 nulou.

Metoda symetrického klíče je mnohem více než nesymetrická metoda, takže metoda symetrického klíče je preferovaným mechanismem při šifrování velkého množství textu. Heslo, jako je DES (QV), je nejméně 100krát rychlejší než asymetrické heslo RSA v softwaru (diskutované v charakteristikách nekonfi renčního systému) a při implementaci vyhrazeného hardwaru může být 10 000krát rychlejší. Tajný klíč je nejvhodnější pro ochranu dat v prostředí jednoho uživatele nebo malé skupiny, obvykle pomocí implementace hesla. Ve skutečnosti, jako nejuspokojivější metody široce používané v jiných částech, jsou nejuspokojivější způsoby, které jsou široce používány, často kombinovány se symetrickými a nepravdivými systémy.

Typ symetrického hesla

Nyní použijete blokové heslo (streamCIpher) k implementaci symetrického hesla, probereme tato dvě hesla. Tato funkce se také nazývá mechanismus kontrolního součtu „MessageAuthenticationCode, Mac). MAC a souhrn zpráv jsou zcela odlišné a souhrn zpráv se používá v digitálním podpisu, což bude probráno v charakteristice asymetrické kryptografie (část 3).

Heslo paketu

Heslo paketu převádí jemný textový blok pevné délky na dlouhý kód, který je pod kontrolou tajemství. Dešifrování je dosaženo pomocí obrácené transformace a stejného klíče. U současných hesel mnoha paketů je velikost paketu 64 bitů, ale pravděpodobně se zvýší.

Textové zprávy Ming jsou obvykle mnohem delší než konkrétní velikost paketu a používají se různé techniky nebo režimy. Příklady této metody zahrnují: Electronics Coding (ECB), Password Packet Link (CBC) nebo Password Feedback (CFB). ECB používá stejný klíč k jednoduchému zašifrování jeden po druhém v režimu CBC, každý blok prostého textu „jiný nebo“ provoz s předchozím tajným blokem před šifrováním, čímž se zvyšuje složitost Stupeň může ztížit implementaci některých útoků. Režim "Output Feedback" (OFB) je podobný režimu CBC, ale množství "různých nebo" je generováno nezávisle. CBC je široce používán, například v implementaci DES (QV), a podrobně pojednává o technických aspektech kryptografie v odpovídajících knihách. Poznámka: Univerzální slabinou vašeho vlastního kryptografického systému je používat některé zveřejněné algoritmy v jednoduché formě, nikoli poskytovat další ochranu.

iterativní paketové heslo je heslo, které má několik cyklů, čímž se zvyšuje bezpečnost. V každém cyklu lze použít vhodnou transformaci pomocí speciální funkce pro vygenerování podklíče z počátečního tajného klíče. Další požadavky na výpočty nevyhnutelně ovlivní rychlost šifrování, takže existuje rovnováha mezi potřebami zabezpečení a rychlostí provádění. Na světě není oběd zdarma, kryptografie je také stejná; některé dovednosti aplikace vhodných metod vycházejí z toho, jaký je vztah mezi potřebami vážení a jejich vztahem k rovnováze poptávky.

Heslo paketu zahrnuje DES, IDEA, SAFER, BLOWFISH a SKIPJACK – poslední je algoritmus používaný v omezovacím čipu americké Národní bezpečnostní agentury (NSA).

Sekvenční heslo

Ve srovnání s heslem paketu může být sekvenční heslo velmi rychlé, i když některá seskupovací hesla (např. CFB nebo DES v CFB nebo OFB) lze operativně používat jako sekvenční heslo. Sekvenční heslo působí na některé malé skupiny sestávající z několika bitů, typicky pomocí bitové sekvence nazývané klíčový proud jako klíče pro použití „různých nebo“ operací. Některá sekvenční hesla jsou založena na mechanismu zvaném „LinearfeedBackshiftregister, LFSR), který generuje binární sekvenci.

Sekvenční heslo je vytvořeno profesionálním heslem, heslem Vernam (one-timePAD). Příklady sekvenčního hesla zahrnují RC4 a "SoftwareOptimizedEncryptionAlithm, Seal" a speciální případ hesel Vernam nebo jednorázových hesel.

ověřovací kód zprávy

ověřovací kód zprávy (MAC) není heslo, ale speciální forma kontrolního součtu (obvykle 32 bitů), je to pomocí tajného klíče Klíč je generován ve spojení s specifické schéma ověřování a je připojeno ke zprávě. Souhrn zpráv je vygenerovat a ověřit vygenerovanou a ověřenou pomocí asymetrického klíče pomocí jednosměrné hashovací funkce. Ve srovnání s oběma musí mít očekávaný příjemce přístup k tajemství, aby mohl kód ověřit.